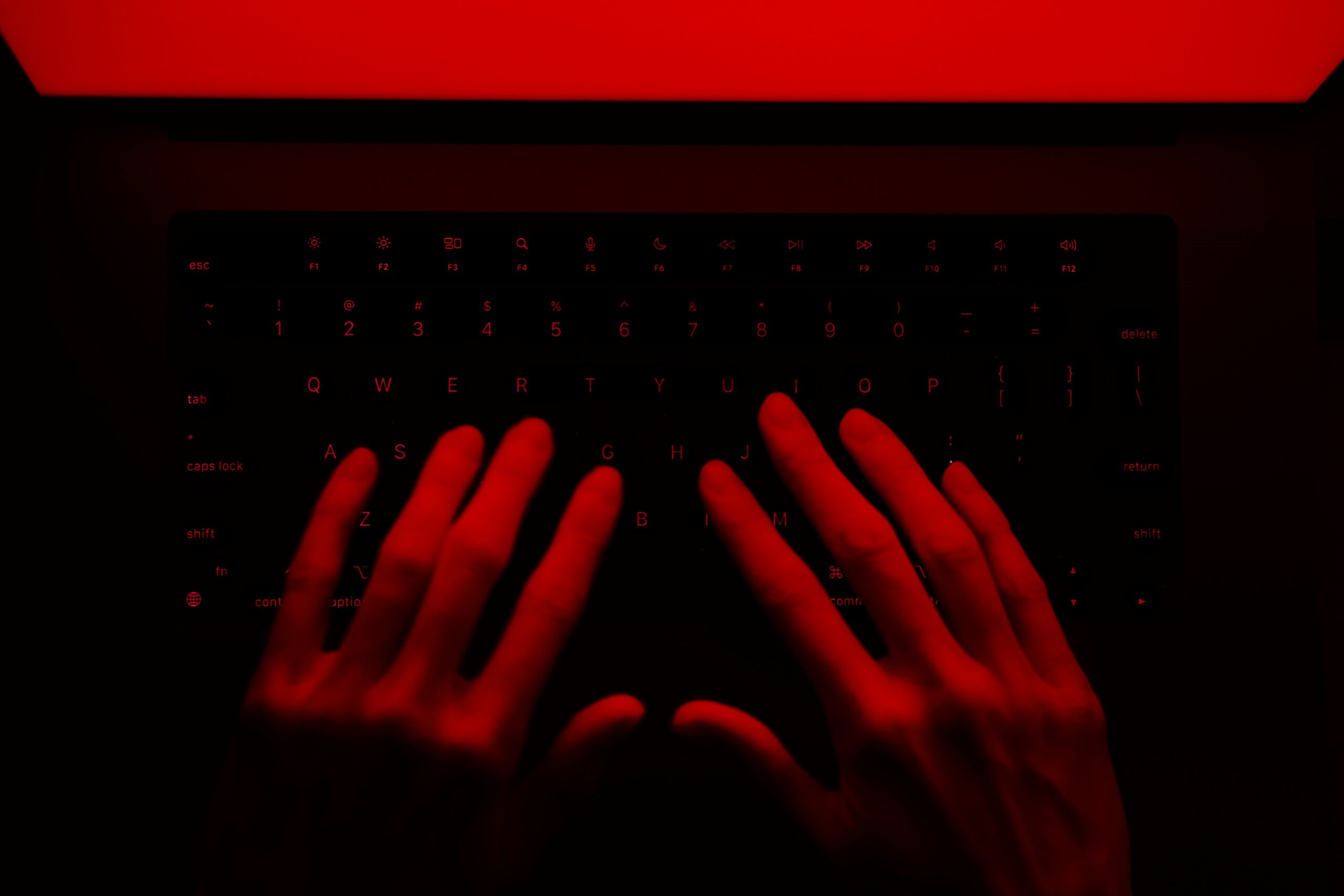

Οι ψηφιακές απάτες εξελίσσονται με ταχείς ρυθμούς και, πλέον, δεν βασίζονται μόνο στη μαζικότητα και την τύχη, αλλά σε τεχνικά σύνθετες και στοχευμένες μεθόδους που εκμεταλλεύονται την εμπιστοσύνη των εργαζομένων σε διαδικασίες που θεωρούν αυτονόητα αξιόπιστες.

Μια τέτοια περίπτωση αποτελεί η νέα εκστρατεία ηλεκτρονικής απάτης που αποκάλυψαν ειδικοί στον τομέα της κυβερνοασφάλειας, στην οποία οι δράστες χρησιμοποιούν πλαστά μηνύματα που προσποιούνται ότι προέρχονται από τα τμήματα Ανθρώπινου Δυναμικού επιχειρήσεων. Η απάτη δεν είναι μόνο τεχνικά προηγμένη, αλλά και επικοινωνιακά προσεγμένη, καθώς βασίζεται σε θεματολογία που δύσκολα αγνοείται, όπως ενημερώσεις για αλλαγές στην πολιτική τηλεργασίας, νέα ασφαλιστικά δικαιώματα ή επικαιροποίηση εσωτερικών κανονισμών.

Τα παραπλανητικά μηνύματα σχεδιάζονται έτσι ώστε να φαίνονται απολύτως συμβατά με την καθημερινή εσωτερική επικοινωνία μιας επιχείρησης. Το όνομα του παραλήπτη εμφανίζεται μέσα στο μήνυμα, ενώ οι αναφορές σε τρέχουσες πολιτικές και θέματα που αγγίζουν άμεσα την εργασιακή συνθήκη ενισχύουν την αίσθηση αυθεντικότητας. Ιδιαίτερα ύπουλο είναι το γεγονός ότι το κυρίως σώμα του email εμφανίζεται ως εικόνα, πράγμα που δυσκολεύει τα παραδοσιακά συστήματα ασφαλείας στο να το αναγνωρίσουν ως ύποπτο ή να το φιλτράρουν. Ο παραλήπτης καλείται να ανοίξει ένα επισυναπτόμενο αρχείο, συνήθως με τίτλο που παραπέμπει σε κάτι αθώο ή καθημερινό, όπως “Εγχειρίδιο Εργαζομένου”, το οποίο περιέχει πίνακες υποτιθέμενων αλλαγών, οδηγίες για σάρωση ενός QR κωδικού και πολλαπλές αναφορές στο όνομα του χρήστη, ώστε να ενισχυθεί η εντύπωση ότι πρόκειται για προσωποποιημένο έγγραφο.

Το κρίσιμο σημείο της επίθεσης είναι η σάρωση του QR code, που οδηγεί το θύμα σε μια πλαστή ιστοσελίδα που μιμείται το περιβάλλον εισόδου της εταιρικής πλατφόρμας. Εκεί, χωρίς να υποψιαστεί κάτι, ο χρήστης πληκτρολογεί τα διαπιστευτήριά του, τα οποία στη συνέχεια παραδίδονται στους κυβερνοεγκληματίες. Πρόκειται για μια μέθοδο που συνδυάζει τεχνικά μέσα υψηλής ακρίβειας με στοιχεία κοινωνικής μηχανικής, εκμεταλλευόμενη όχι μόνο τεχνολογικές ευπάθειες, αλλά κυρίως την ανθρώπινη ψυχολογία και τις επαγγελματικές συνήθειες.

Η απάτη αυτή διαφέρει από τις παραδοσιακές επιθέσεις phishing στο ότι δεν αποστέλλεται μαζικά, αλλά στοχεύει συγκεκριμένους οργανισμούς ή εργαζομένους με εξατομικευμένα χαρακτηριστικά. Χάρη στη χρήση τεχνητής νοημοσύνης και εργαλείων αυτοματοποίησης, είναι πλέον δυνατή η μαζική παραγωγή πλαστών εγγράφων και μηνυμάτων που μοιάζουν απολύτως πειστικά, δίνοντας στους δράστες τη δυνατότητα να ξεγελούν όχι μόνο απρόσεκτους χρήστες, αλλά και καταρτισμένους υπαλλήλους που λειτουργούν μέσα σε περιβάλλοντα με υψηλή ψηφιακή επίγνωση. Όπως επισημαίνουν αναλυτές της Kaspersky, από την οποία προέρχονται τα σχετικά ευρήματα, οι επιθέσεις αυτού του τύπου συνδυάζουν τεχνολογία και κοινωνική μηχανική με τρόπο που καθιστά τον εντοπισμό τους εξαιρετικά δύσκολο.

Οι ειδικοί υπογραμμίζουν ότι σε αυτό το νέο τοπίο κινδύνων, δεν αρκούν πλέον μόνο τα τεχνικά μέτρα προστασίας. Η παραδοσιακή θωράκιση μέσω firewalls και λογισμικών ασφαλείας, αν και παραμένει αναγκαία, δεν επαρκεί για να αντιμετωπίσει πρακτικές που βασίζονται στην εξαπάτηση του ίδιου του χρήστη. Στην πράξη, η πρώτη και πιο κρίσιμη γραμμή άμυνας είναι οι εργαζόμενοι, οι οποίοι πρέπει να είναι σε θέση να αναγνωρίσουν πότε ένα μήνυμα, όσο πειστικό και αν φαίνεται, ενδέχεται να κρύβει κακόβουλη πρόθεση. Η πρόληψη τέτοιων περιστατικών απαιτεί συνδυασμό εργαλείων, από προηγμένα φίλτρα ασφαλείας στους mail servers και ενημερωμένο λογισμικό προστασίας σε όλες τις συσκευές, έως τη συστηματική εκπαίδευση του προσωπικού στη διαχείριση ψηφιακών κινδύνων.

Ένα ακόμη βασικό στοιχείο προστασίας είναι η ενίσχυση της διασταύρωσης των πληροφοριών. Οποιοδήποτε email που εμφανίζεται να προέρχεται από το HR ή οποιοδήποτε άλλο εσωτερικό τμήμα και ζητά ενέργεια μέσω συνδέσμου ή QR κωδικού, θα πρέπει να επιβεβαιώνεται με απευθείας επικοινωνία, πριν ο παραλήπτης προβεί σε οποιαδήποτε ενέργεια. Η νέα αυτή πρακτική δείχνει πως η επίθεση δεν γίνεται εξωτερικά, αλλά εκ των έσω, με χρήση της ίδιας της γλώσσας και των διαδικασιών μιας εταιρείας, κάτι που καθιστά τον εντοπισμό ακόμη πιο δύσκολο.

Καθώς οι επιθέσεις εξελίσσονται και γίνονται ολοένα πιο έξυπνες, είναι κρίσιμο για τις επιχειρήσεις να μεταβούν από την απλή αντίδραση στην πρόβλεψη και την προετοιμασία. Η ασφάλεια στον ψηφιακό χώρο δεν είναι πια μόνο ζήτημα υποδομής, αλλά είναι ζήτημα αντίληψης, επαγρύπνησης και συνεχούς επαναξιολόγησης των ίδιων των εσωτερικών συνηθειών. Η τεχνολογία μπορεί να προσφέρει ισχυρά εργαλεία, αλλά σε τελική ανάλυση, η διαφορά κρίνεται από το ανθρώπινο στοιχείο.

ή αποκτήστε ετήσια συνδρομή εδώ.